Identity Management

Sistema central de identidade e acesso responsável por autenticação, autorização, contratos, sessões e catálogo de permissões de todo o ecossistema.

Visão geral

O Identity Management é o núcleo de acesso da plataforma. Ele foi pensado para centralizar tudo o que envolve identidade, autenticação e autorização em um único sistema, permitindo que diferentes aplicações do ecossistema compartilhem a mesma base de usuários, contratos, permissões e sessões.

Mais do que uma tela de login, ele organiza a relação entre:

- usuários;

- empresas;

- sistemas;

- contratos;

- papéis de acesso;

- templates de perfis e permissões reutilizáveis;

- vínculos entre usuários e perfis;

- permissões por recurso protegido;

- sessões autenticadas;

- tokens de acesso e refresh token;

- contextos de acesso por contrato.

Na prática, isso cria uma base sólida para um cenário próximo de SaaS, onde múltiplas empresas e múltiplos sistemas convivem no mesmo ecossistema com contextos de acesso diferentes.

Como o sistema funciona

O fluxo principal do Identity Management segue uma lógica simples para o usuário, mas muito poderosa para o ecossistema.

1. Login

O usuário entra com suas credenciais na tela de login.

A partir daí, o sistema identifica:

- quem é o usuário;

- quais contratos ele possui;

- em quais contextos ele pode atuar.

Esse ponto é importante porque o acesso não depende apenas do usuário existir. O sistema também precisa entender em qual contrato e em qual sistema aquele usuário está autorizado a operar.

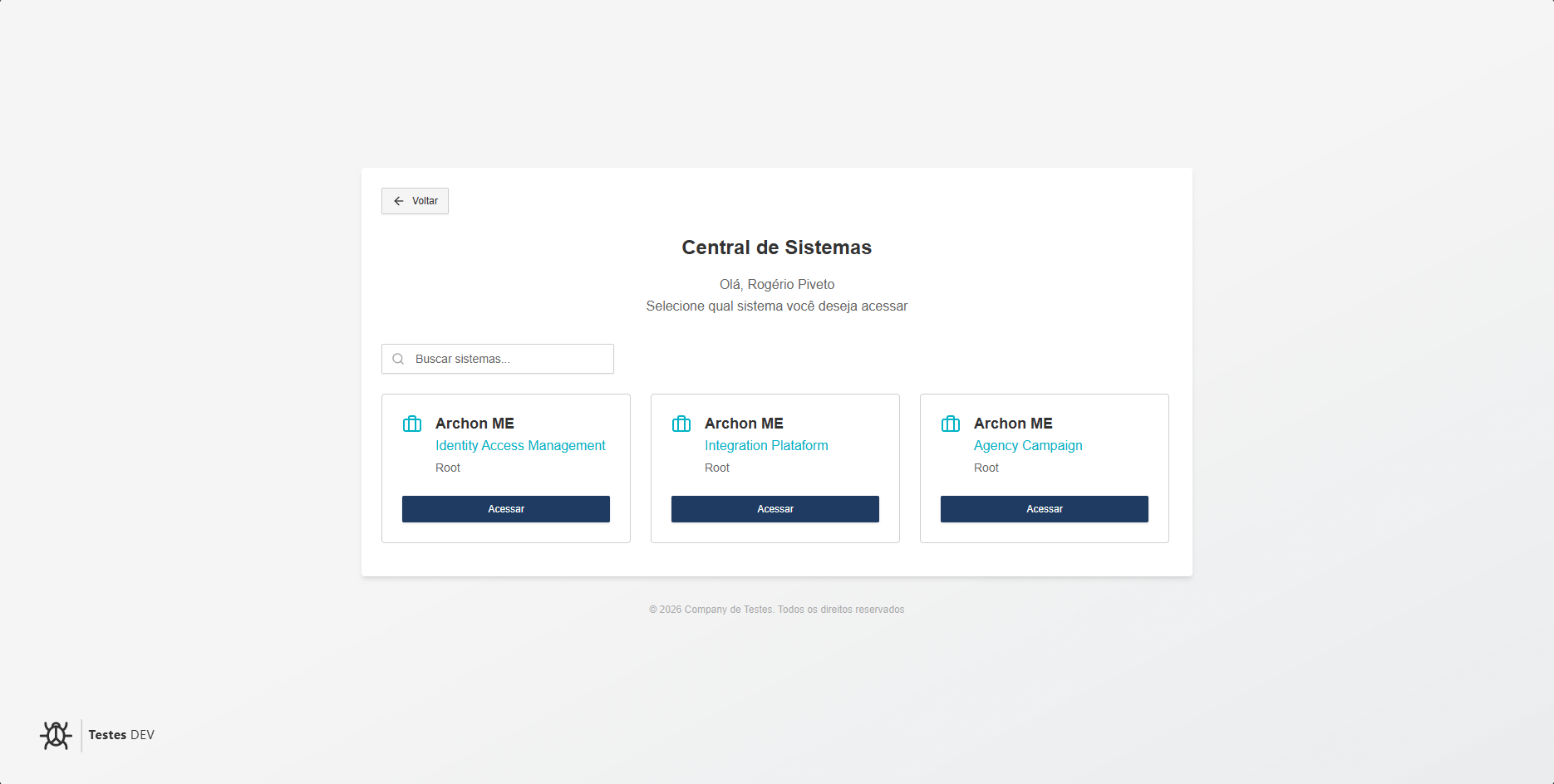

Central de Sistemas

Depois do login, quando o usuário possui mais de um contrato ou mais de um contexto de acesso, entra em cena a Central de Sistemas.

Ela funciona como a porta de entrada do ecossistema. É nessa etapa que o usuário visualiza os sistemas que pode acessar de acordo com seus contratos e permissões.

O que a Central de Sistemas resolve

- organiza quais aplicações existem dentro do ecossistema;

- separa os contextos disponíveis para cada usuário;

- direciona corretamente o acesso para o sistema escolhido;

- garante que o token emitido respeite a aplicação e o contrato corretos.

Por que ela é estratégica

A Central de Sistemas mostra claramente que o Identity Management foi pensado para uma plataforma com múltiplos produtos conectados, e não para uma única aplicação isolada.

Ela sustenta um modelo em que:

- várias empresas podem usar a plataforma;

- vários sistemas podem compartilhar o mesmo núcleo de identidade;

- o mesmo usuário pode ter acessos diferentes em contextos diferentes.

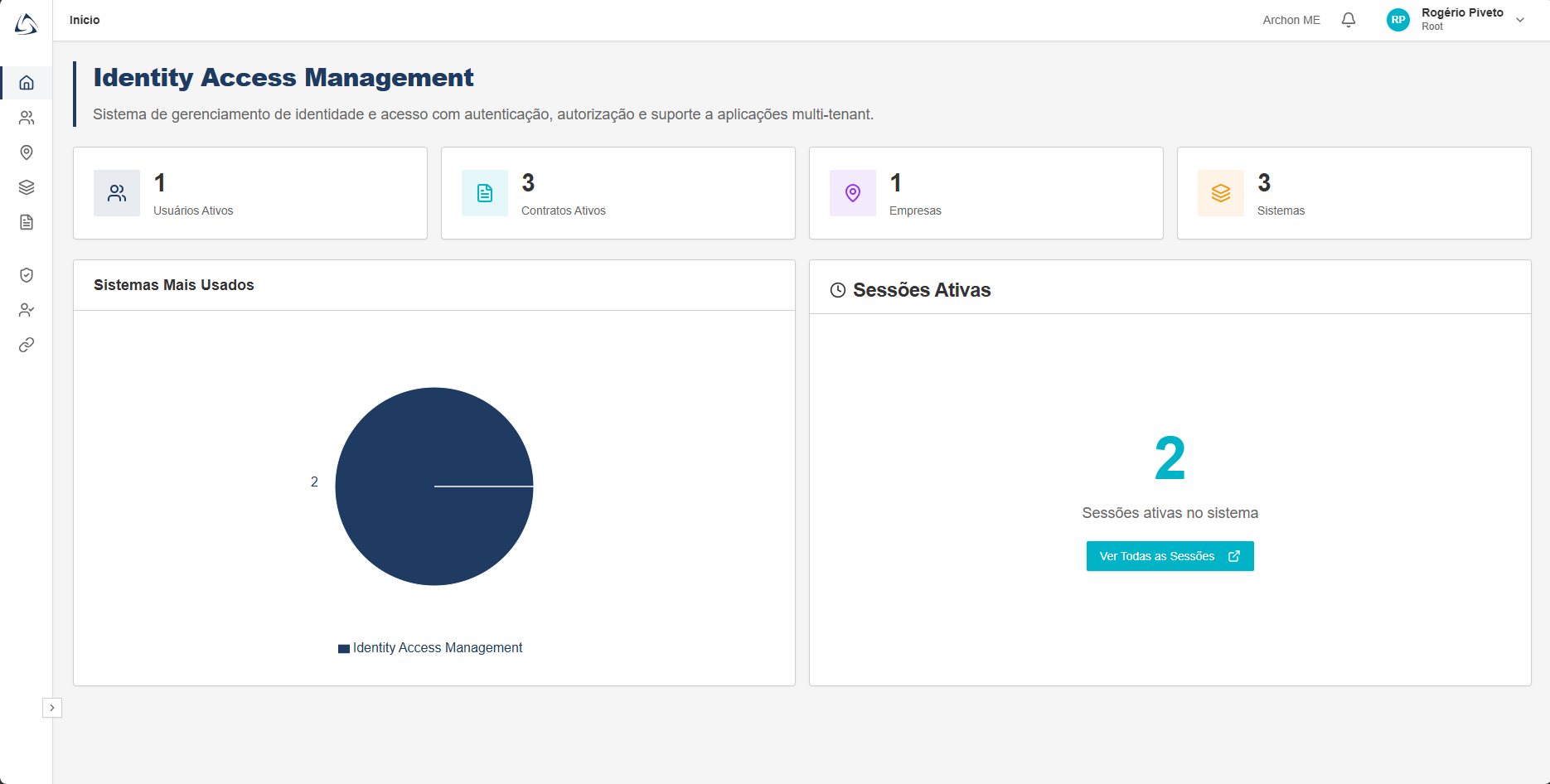

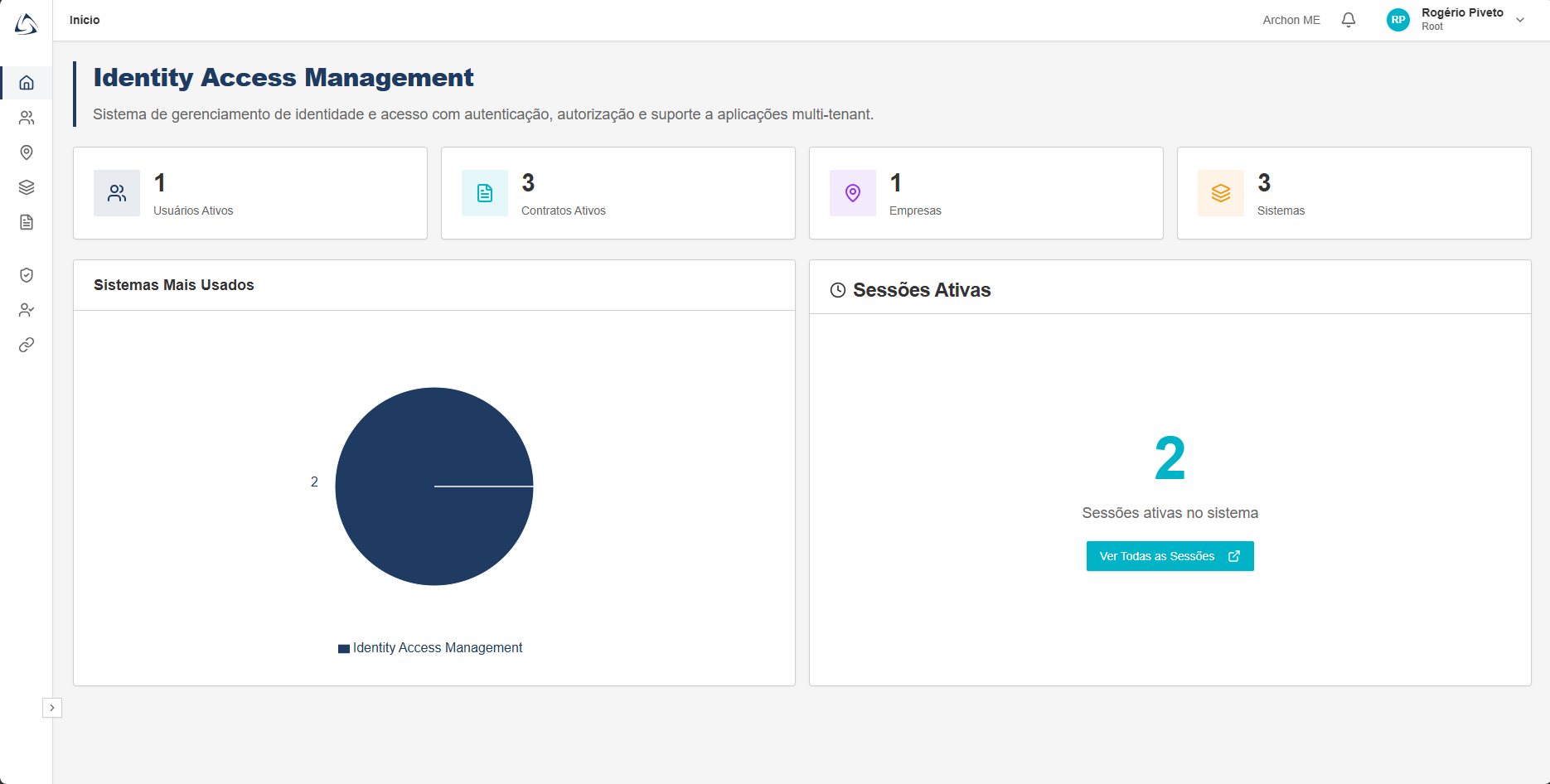

Dashboard

O dashboard dá visibilidade operacional da instância.

Ele foi pensado para acompanhar a saúde do ambiente e o uso da plataforma, reunindo indicadores como:

- usuários ativos;

- contratos ativos;

- empresas cadastradas;

- sistemas cadastrados;

- sistemas mais utilizados;

- sessões ativas.

Essa visão reforça que o IAM também cumpre um papel administrativo e operacional, não apenas técnico.

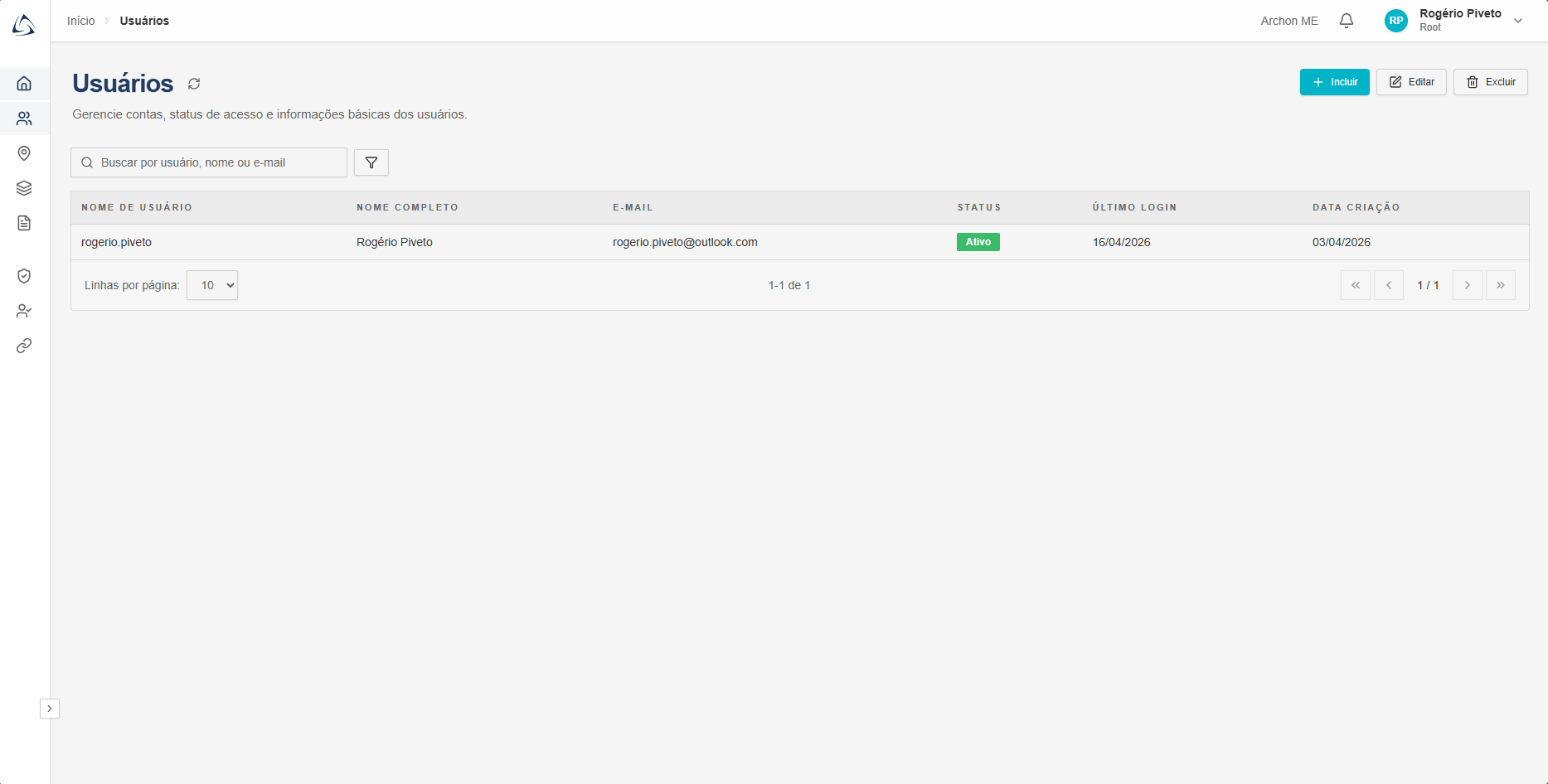

Gestão de usuários

A área de usuários centraliza o cadastro e a manutenção das identidades que acessam o ecossistema.

É nela que a equipe consegue administrar dados como:

- nome;

- username;

- email;

- status;

- informações básicas de perfil.

Essa tela é a base da identidade do usuário, que depois será conectada a contratos, papéis e permissões.

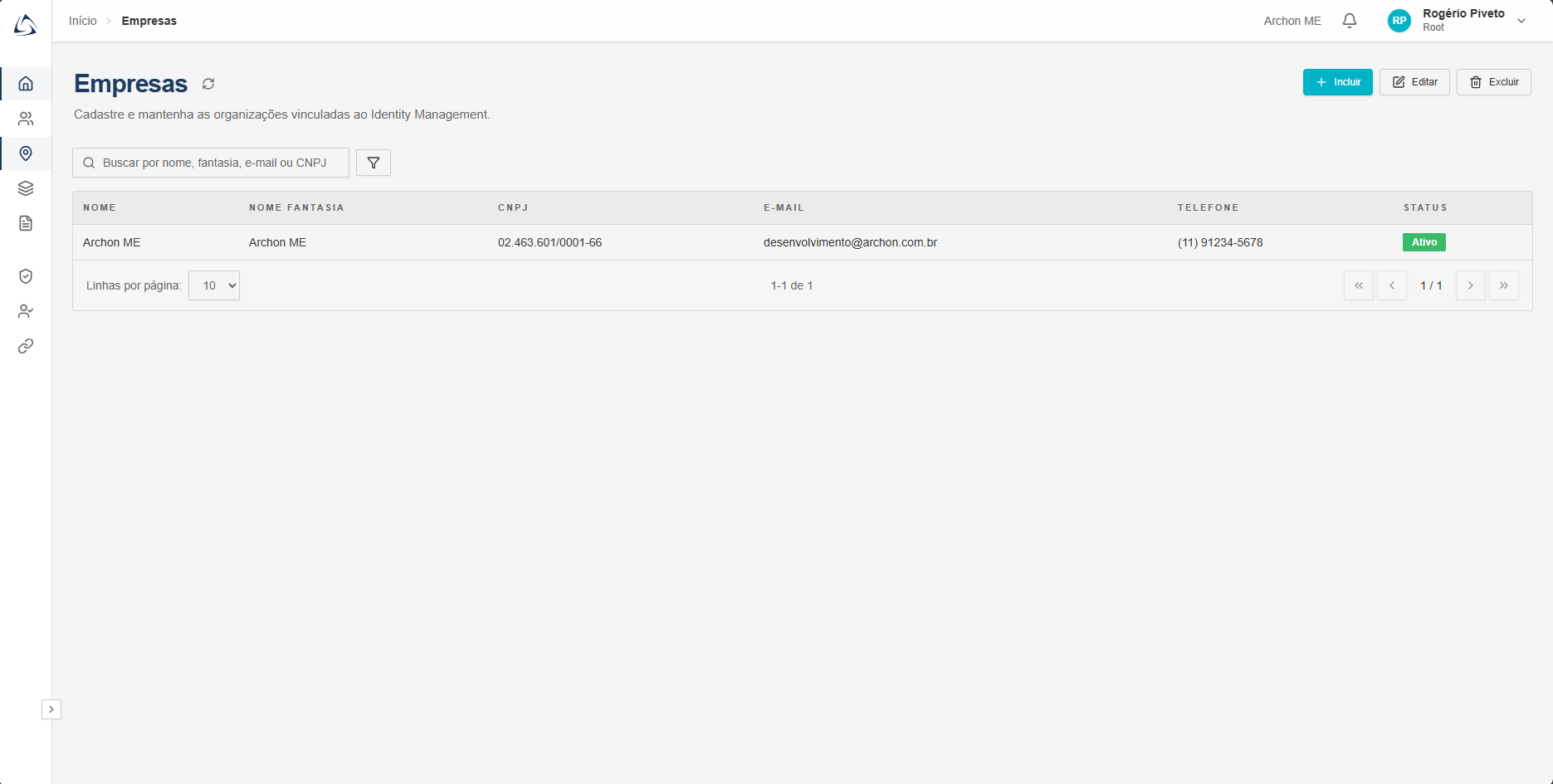

Gestão de empresas

A tela de empresas organiza as organizações atendidas pela plataforma.

Ela é importante porque o sistema não trabalha apenas com usuário e senha: ele considera também o contexto empresarial em que aquele acesso existe.

Isso é uma peça importante do desenho SaaS, porque ajuda a estruturar múltiplas organizações dentro do mesmo ecossistema.

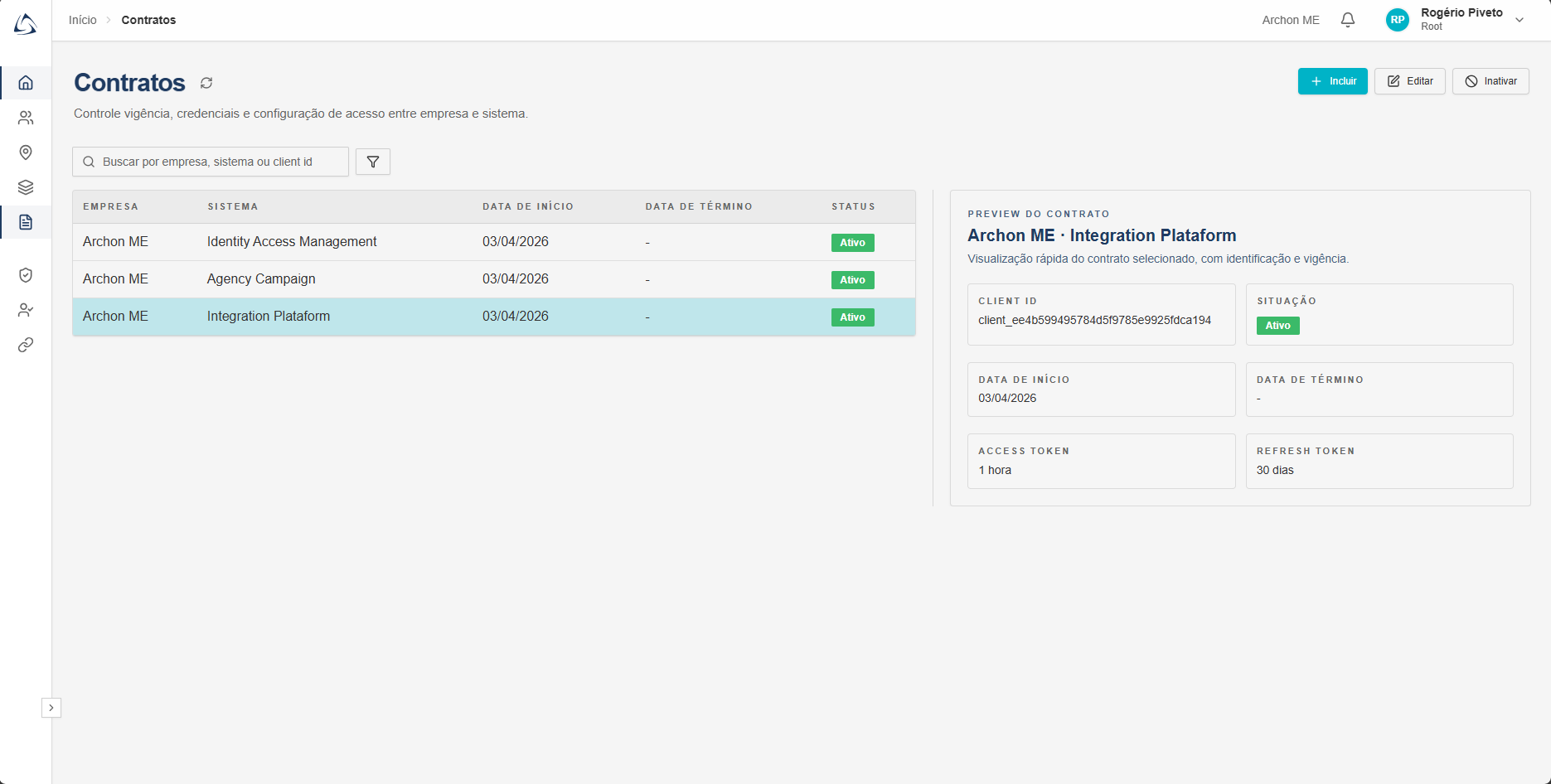

Gestão de contratos

Os contratos são um dos pilares do sistema.

Na prática, é o contrato que conecta:

- uma empresa;

- um sistema;

- um contexto de autenticação;

- as credenciais técnicas daquele acesso;

- o tempo de vida dos tokens.

Por que isso importa

É o contrato que torna possível dizer:

- qual empresa está acessando;

- qual sistema está sendo consumido;

- qual contexto deve ser aplicado;

- qual token deve ser gerado;

- quais regras de acesso valem naquele cenário.

Isso faz do contrato a peça que materializa o contexto real de uso da plataforma.

O que o sistema resolve no ecossistema

O Identity Management centraliza a camada de acesso da plataforma, cobrindo:

- autenticação de usuários;

- seleção de contexto de acesso;

- emissão de access token e refresh token;

- controle de sessão;

- administração de usuários, empresas, sistemas e contratos;

- catálogo de permissões compartilhado entre aplicações.

Modelo pensado como SaaS

O sistema foi desenhado para um cenário em que o ecossistema precisa crescer sem replicar autenticação em cada produto.

Esse desenho fica claro porque ele permite:

- várias empresas no mesmo ambiente;

- vários sistemas na mesma central;

- múltiplos contratos por usuário;

- regras de acesso específicas por contexto;

- uma única base de identidade alimentando todo o ecossistema.

Em vez de cada aplicação resolver login, permissão e sessão de forma separada, o Identity Management oferece esse núcleo compartilhado para toda a plataforma.

Diferenciais do projeto

Os pontos mais fortes do sistema são:

- identidade centralizada para múltiplos sistemas;

- seleção de contexto de acesso por contrato;

- visão administrativa de usuários, empresas, sistemas e contratos;

- base única de autenticação e autorização para o ecossistema;

- estrutura compatível com crescimento SaaS;

- papel estratégico na organização dos acessos da plataforma.

Resumo executivo

O Identity Management é o centro de identidade e autorização do ecossistema Archon. Ele foi pensado para servir múltiplas empresas e múltiplos sistemas em uma arquitetura orientada a SaaS, conectando login, contratos, sessões e permissões em um único núcleo reutilizável.

Isso faz dele um projeto estratégico dentro do portfólio, porque demonstra capacidade de modelar segurança, contexto de acesso e administração centralizada para plataformas reais.